Actualités — Pixelift

Sécurité

112 articles

Sécurité30 mars• The Hacker News

Rosyjski CTRL Toolkit rozprzestrzeniany przez pliki LNK przejmuje RDP za pomocą tuneli FRP

Sécurité30 mars

Trzy grupy powiązane z China atakują rząd w Azji Południowo-Wschodniej w kampanii 2025 roku

Sécurité28 mars

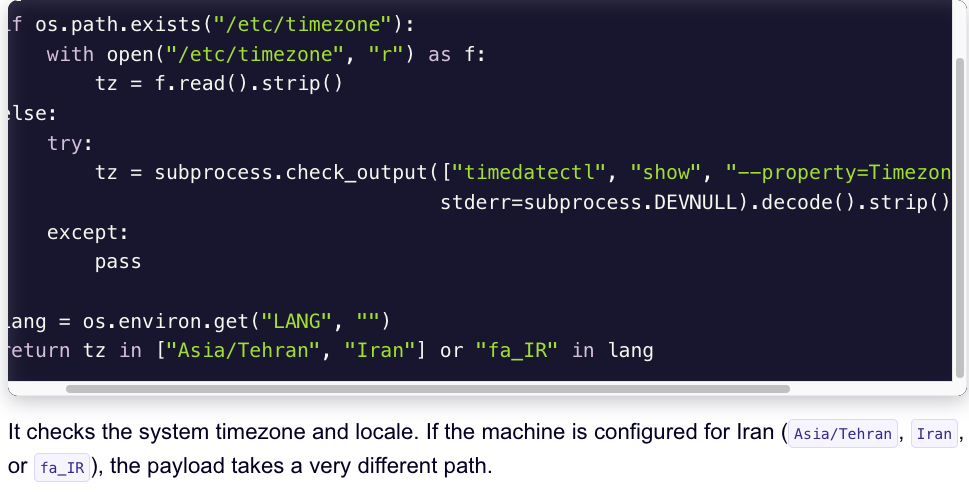

Hakerzy powiązani z Iranem włamały się na e-mail dyrektora FBI i zaatakowali Stryker wiperem

Sécurité28 mars

Citrix NetScaler celem ataków: wykryto lukę CVE-2026-3055 typu Memory Overread (CVSS 9.3)

Sécurité28 mars

TA446 wykorzystuje DarkSword iOS Exploit Kit w celowanej kampanii spear-phishingowej

Sécurité28 mars• The Hacker News

CISA dodaje CVE-2025-53521 do katalogu KEV po atakach na F5 BIG-IP APM

Sécurité27 mars

Apple wysyła alerty na zablokowane ekrany starszych iPhone’ów z powodu luk bezpieczeństwa w sieci

Sécurité27 mars

TeamPCP przemyca złośliwe wersje Telnyx do PyPI i ukrywa stealer w plikach WAV

Sécurité27 mars

Błąd w Open VSX pozwalał złośliwym rozszerzeniom VS Code omijać kontrole bezpieczeństwa

Sécurité26 mars

Powiązana z Chinami grupa Red Menshen szpieguje sieci telekomunikacyjne za pomocą BPFDoor

![[Webinar] Przestań zgadywać. Dowiedz się, jak testować zabezpieczenia przed prawdziwymi atakami](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEgCypzkb6uvHuNx6LKknUqtvQFoqsr6aalztDeBKT1aaUASzfjZMZAZqExx1k0w5iKWl08lx3MxbM_FwWxAvBdZODEerioaMp8OHVvhSjC8VL3uAW9_NMniMl_niggBVhVMdDFu2324YyhW5TrK4fua1PXlrb0DweOULvNgi5mlQUZUct_dIX3OePrfqks/s1700-e365/validate.jpg)

Sécurité26 mars• The Hacker News

[Webinar] Przestań zgadywać. Dowiedz się, jak testować zabezpieczenia przed prawdziwymi atakami

Sécurité26 mars

Luka w Claude Extension umożliwiała ataki XSS i Prompt Injection bez kliknięcia

Sécurité25 mars

Administrator LeakBase aresztowany w Rosji za handel skradzionymi danymi

Sécurité25 mars

Malware GlassWorm wykorzystuje Solana Dead Drops do kradzieży danych z przeglądarek i portfeli krypto

Sécurité25 mars

Kill Chain staje się przestarzały, gdy zagrożeniem jest Twój AI Agent

Sécurité24 mars• The Hacker News

TeamPCP wprowadza backdoory do LiteLLM (wersje 1.82.7–1.82.8) przez atak na Trivy CI/CD

Sécurité24 mars

Reklamy Tax Search rozsyłają malware ScreenConnect, używając sterownika Huawei do wyłączania EDR

Sécurité24 mars

5 wniosków z pierwszego w historii raportu Gartner Market Guide for Guardian Agents

Sécurité23 mars

Północnokoreańscy hakerzy wykorzystują VS Code do rozprzestrzeniania StoatWaffle

Sécurité23 mars

„CanisterWorm” uderza w Iran groźnym atakiem typu Wiper

Sécurité23 mars• The Hacker News

⚡ Przegląd tygodnia: Backdoor w CI/CD, FBI kupuje dane lokalizacyjne i WhatsApp bez numerów telefonów

Sécurité23 mars

Odkryto osiem wektorów ataków w AWS Bedrock. Zobacz, co mogą zrobić hakerzy

Sécurité23 mars

Microsoft ostrzega przed phishingiem podszywającym się pod IRS – zainfekowano 29 000 użytkowników złośliwym RMM

Sécurité23 mars