Iran-Backed Hackers Claim Wiper Attack on Medtech Firm Stryker

Foto: Krebs on Security

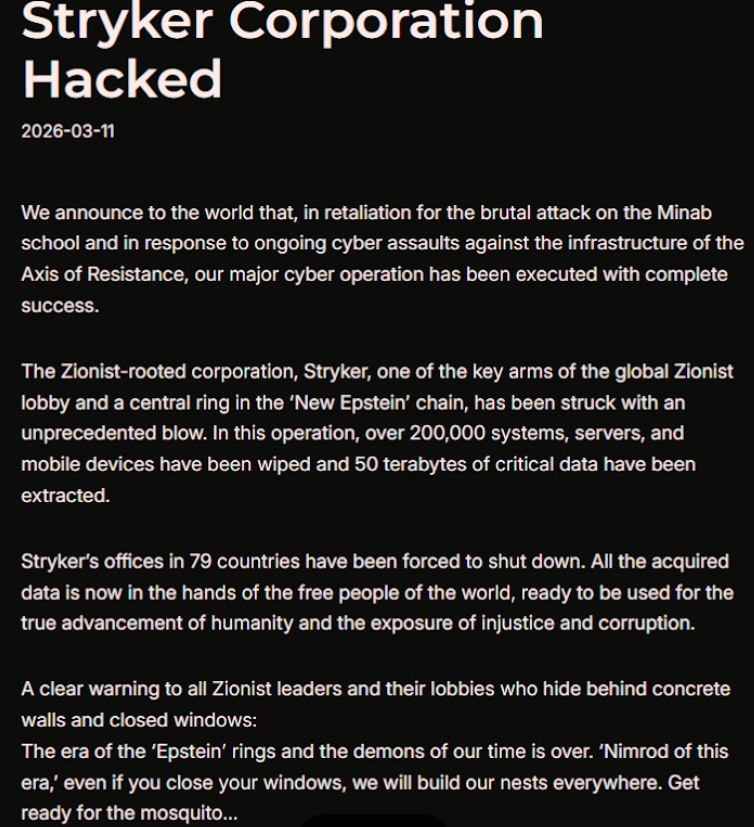

A hacktivist group with links to Iran's intelligence agencies is claiming responsibility for a data-wiping attack against Stryker, a global medical technology company based in Michigan. News reports out of Ireland, Stryker's largest hub outside of the United States, said the company sent home more than 5,000 workers there today. Meanwhile, a voicemail message at Stryker's main U.S. headquarters says the company is currently experiencing a building emergency.

Świat technologii medycznej stanął w obliczu poważnego zagrożenia cybernetycznego. Irańska grupa hakerska Handala przeprowadziła bezprecedensowy atak na globalną firmę Stryker, jednego z czołowych producentów technologii medycznych.

Skala ataku cybernetycznego

Według oświadczenia grupy hakerskiej, atak dotknął ponad 200 000 systemów, serwerów i urządzeń mobilnych należących do Stryker. Konsekwencje są druzgocące - firma została zmuszona do zamknięcia swoich biur w 79 krajach. W samej Irlandii, która stanowi największe centrum firmy poza Stanami Zjednoczonymi, ponad 5000 pracowników zostało wysłanych do domu.

Kim są hakerzy z Handala?

Grupa Handala, znana również jako Handala Hack Team, posiada silne powiązania z irańskimi służbami wywiadowczymi. Ich atak był klasycznym przykładem wiper ataku - strategii, której celem jest całkowite zniszczenie danych i dezorganizacja działalności firmy.

Read also

Potencjalne konsekwencje dla sektora medycznego

Atak na Stryker budzi poważne obawy w branży technologii medycznych. Firma jest kluczowym dostawcą rozwiązań dla:

- Ortopedii

- Chirurgii

- Systemów medycznych

- Technologii rehabilitacyjnych

Zniszczenie systemów informatycznych może mieć bezpośredni wpływ na bezpieczeństwo pacjentów i ciągłość opieki medycznej.

Implikacje geopolityczne

Atak może być postrzegany jako element szerszej strategii cyberwojennej. Wybór firmy medycznej sugeruje, że celem jest nie tylko ekonomiczna dezorganizacja, ale również wywołanie chaosu i niepokoju społecznego.

Wnioski i przyszłość cyberbezpieczeństwa

Incydent ten podkreśla krytyczną potrzebę wzmocnienia systemów cyberbezpieczeństwa w sektorze medycznym. Firmy muszą inwestować w zaawansowane rozwiązania ochronne, szkolenia pracowników oraz systemy szybkiego reagowania na zagrożenia.

Dla polskich firm z sektora medtech jest to kolejny sygnał ostrzegawczy - cyberzagrożenia nie znają granic, a ich potencjalne konsekwencje mogą być niszczące.

More from Security

$285 Million Drift Hack Traced to Six-Month DPRK Social Engineering Operation

36 Malicious npm Packages Exploited Redis, PostgreSQL to Deploy Persistent Implants

Fortinet Patches Actively Exploited CVE-2026-35616 in FortiClient EMS

China-Linked TA416 Targets European Governments with PlugX and OAuth-Based Phishing

Related Articles

How LiteLLM Turned Developer Machines Into Credential Vaults for Attackers

Apr 6

Qilin and Warlock Ransomware Use Vulnerable Drivers to Disable 300+ EDR Tools

Apr 6

BKA Identifies REvil Leaders Behind 130 German Ransomware Attacks

Apr 6