Agenci AI znaleźli luki w popularnym serwerze druku Linux i Unix

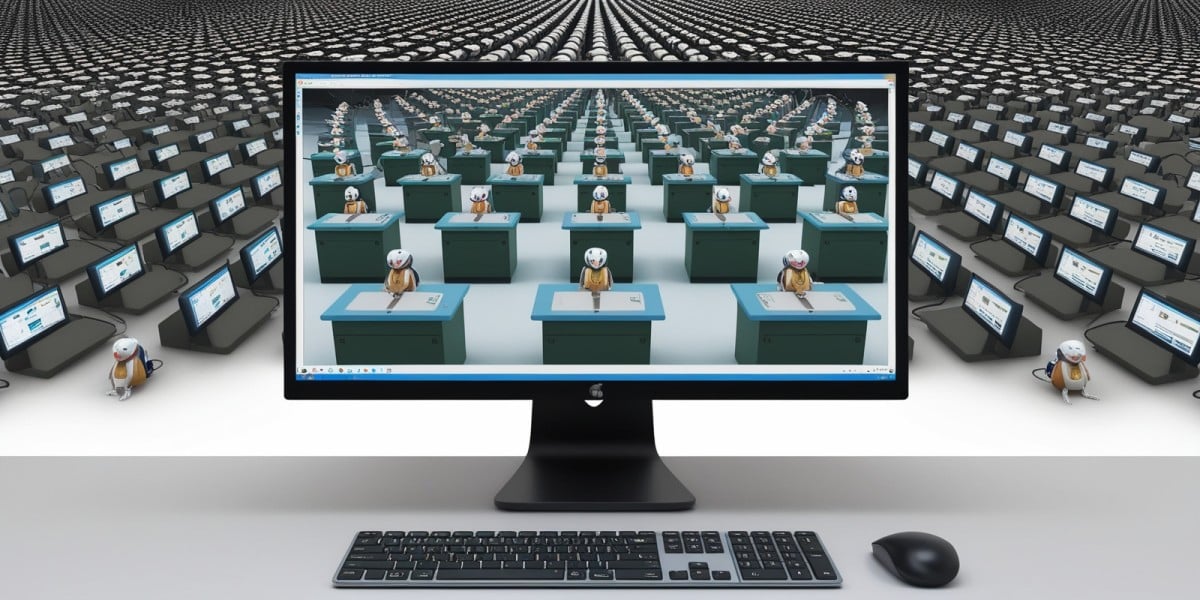

Foto: The Register

Dwa krytyczne błędy w najpopularniejszym systemie drukowania dla systemów Linux i Unix, CUPS, zostały wykryte przez agentów AI pracujących pod nadzorem inżyniera bezpieczeństwa SpaceX. Luki oznaczone jako CVE-2026-34980 oraz CVE-2026-34990 pozwalają nieuwierzytelnionemu napastnikowi na zdalne wykonanie kodu (RCE) oraz nadpisanie plików systemowych z uprawnieniami roota. Problem dotyczy wersji CUPS 2.4.16, która jest standardem w większości dystrybucji Linuxa oraz systemach operacyjnych Apple. Atak wykorzystuje domyślną politykę CUPS, która akceptuje anonimowe zlecenia drukowania w sieciach współdzielonych. Poprzez manipulację rekordami kontrolnymi PPD i wykorzystanie błędów w parsowaniu znaków nowej linii, hakerzy mogą wstrzyknąć złośliwy kod bezpośrednio do kolejki wydruku. Choć scenariusz ten dotyczy głównie środowisk korporacyjnych z udostępnionymi serwerami druku, skala zagrożenia jest ogromna ze względu na powszechność tego oprogramowania. Dla użytkowników i administratorów globalnie oznacza to konieczność natychmiastowej weryfikacji konfiguracji sieciowej i ograniczenia dostępu do portów CUPS. Mimo braku oficjalnej wersji 2.4.17, w repozytoriach open source pojawiły się już poprawki (commits), które należy wdrożyć, zanim zautomatyzowane narzędzia oparte na LLM zaczną masowo generować gotowe exploity na podstawie opublikowanych analiz. To kolejny dowód na to, że AI staje się kluczowym narzędziem w rękach bug hunterów, drastycznie przyspieszając proces znajdowania luk w krytycznej infrastrukturze.

W świecie cyberbezpieczeństwa systemy drukowania od dawna uchodzą za wdzięczny cel ataków — są powszechne, rzadko aktualizowane i często działają z wysokimi uprawnieniami. Jednak najnowsze odkrycie dotyczące CUPS (Common Unix Printing System) wnosi ten problem na zupełnie nowy poziom. Nie chodzi tylko o samą skalę zagrożenia, ale o sposób, w jaki zostało ono zidentyfikowane: za pomocą wyspecjalizowanych agentów AI, które udowodniły, że potrafią znajdować luki tam, gdzie tradycyjne audyty zawiodły.

Asim Viladi Oglu Manizada, inżynier bezpieczeństwa w SpaceX, wraz ze swoim zespołem cyfrowych „łowców bugów”, ujawnił dwie krytyczne podatności w CUPS 2.4.16. Luki te, oznaczone jako CVE-2026-34980 oraz CVE-2026-34990, mogą zostać połączone w łańcuch ataku (exploit chain), pozwalając nieuwierzytelnionemu napastnikowi na zdalne wykonanie kodu (RCE) i nadpisanie plików systemowych z uprawnieniami root. To odkrycie rzuca nowe światło na bezpieczeństwo systemów Linux, Unix oraz macOS, dla których CUPS jest standardowym rozwiązaniem obsługi druku.

Mechanizm podwójnego uderzenia w architekturę CUPS

Pierwszy element układanki, CVE-2026-34980, uderza w domyślną politykę serwera, która akceptuje anonimowe żądania zadań drukowania. Problem pojawia się w momencie, gdy kolejka wydruku PostScript jest udostępniona w sieci. Choć w środowiskach domowych taka konfiguracja jest rzadkością, w infrastrukturach korporacyjnych stanowi standard operacyjny. Luka ta wynika z błędu w sposobie, w jaki CUPS obsługuje znaki nowej linii w ciągach opcji — system poprzedza je backslashem, który jest później usuwany podczas parsowania. Napastnik może osadzić w tym miejscu złośliwy kod, który „przetrwa” proces oczyszczania danych.

Czytaj też

Wykorzystując fakt, że CUPS traktuje rekordy kontrolne zaczynające się od „PPD:” jako zaufane, haker może zmodyfikować konfigurację kolejki i wstrzyknąć złośliwy wpis do pliku opisu drukarki. W efekcie, przy wysłaniu drugiego, surowego zadania druku, serwer zostaje zmanipulowany do wykonania dowolnego binarnego pliku systemowego — na przykład edytora tekstu Vim — z uprawnieniami konta lp. To klasyczny przykład błędu typu logic flaw, gdzie poprawna funkcjonalność zostaje wykorzystana przeciwko samemu systemowi.

Drugie ogniwo, CVE-2026-34990, to błąd autoryzacji, który dotyczy nawet domyślnych konfiguracji CUPS. Pozwala on lokalnemu, nieuprzywilejowanemu użytkownikowi na oszukanie demona harmonogramu (cupsd), aby ten uwierzytelnił się do kontrolowanej przez napastnika usługi IPP na localhost przy użyciu wielorazowego tokenu Authorization: Local. Gdy połączymy obie luki, zdalny napastnik bez żadnych haseł może nie tylko wykonać kod, ale uzyskać pełny dostęp do zapisu plików jako root, co w praktyce oznacza całkowite przejęcie kontroli nad maszyną.

- CVE-2026-34980: Remote Code Execution (RCE) poprzez manipulację kolejką PostScript.

- CVE-2026-34990: Podniesienie uprawnień do root poprzez nadpisanie plików systemowych.

- Wersja podatna: CUPS 2.4.16 oraz starsze, niezałatane wydania.

- Wymagania: Udostępniona kolejka drukowania dla RCE; dostęp lokalny dla eskalacji uprawnień.

Agenci AI jako nowa siła w bug huntingu

Najbardziej intrygującym aspektem tej sprawy jest rola sztucznej inteligencji. Manizada przyznał, że agenci AI stają się niezwykle skuteczni w zawężaniu pola poszukiwań. Zamiast prosić model o znalezienie gotowego exploita za pomocą jednego polecenia, badacze dzielą zadania na mniejsze etapy: poszukiwanie dowolnego RCE oraz znalezienie prymitywu pozwalającego na dostęp do roota. Takie podejście pozwala agentom pracować precyzyjniej i oszczędzać zasoby obliczeniowe.

Michael Sweet, twórca i opiekun projektu CUPS, potwierdził powagę sytuacji, wyjaśniając, że błąd w obsłudze wartości page-border pozwala na przemycenie nowej linii przez mechanizmy escapowania. Choć w momencie ujawnienia informacji nie istniała jeszcze oficjalna, spatchowana wersja binarna, w repozytoriach open source pojawiły się publiczne commity z poprawkami. Eksperci ostrzegają, że skoro opisy Proof of Concept (PoC) są już dostępne, a nowoczesne modele LLM potrafią błyskawicznie zamieniać analizy techniczne w działający kod ataku, ryzyko masowej eksploatacji jest bardzo wysokie.

Sytuacja ta pokazuje rosnącą dysproporcję między tempem, w jakim AI potrafi znajdować luki, a możliwościami ludzkich opiekunów projektów open source w zakresie ich naprawiania. Agenci AI nie potrzebują snu ani przerw na kawę, a ich zdolność do analizy skomplikowanych zależności w kodzie C czy C++ staje się potężnym narzędziem w rękach zarówno badaczy, jak i potencjalnych cyberprzestępców. Branża musi przygotować się na rzeczywistość, w której „bezpieczeństwo przez zapomnienie” — jak w przypadku starych protokołów drukowania — przestaje istnieć.

„Nie musisz odkrywać całego łańcucha za pomocą jednego promptu. Zadanie agentom znalezienia konkretnych prymitywów pozwala drastycznie zawęzić przestrzeń poszukiwań i sprawia, że proces staje się niezwykle wydajny” — zauważa Asim Manizada.

Można z dużym prawdopodobieństwem założyć, że to dopiero początek fali odkryć generowanych przez AI w dojrzałych projektach infrastrukturalnych. Skuteczność agentów w wykrywaniu błędów w CUPS sugeruje, że inne krytyczne komponenty systemów Unix, które od lat nie były poddawane rygorystycznym audytom, mogą skrywać podobne niespodzianki. W dobie zautomatyzowanego bug huntingu, jedyną skuteczną strategią obrony staje się równie szybka, wspomagana przez AI weryfikacja kodu po stronie deweloperów.

Więcej z kategorii Branża

Broadcom rozszerza współpracę z Google oraz Anthropic w zakresie dostaw chipów

OpenAI prosi organy w California i Delaware o zbadanie „antykonkurencyjnych zachowań” Muska przed kwietniowym procesem

Nadzieja na układ USA-Iran, rocznica Apple i OpenAI w Morning Squawk

Boom centrów danych AI wystawia ubezpieczycieli na próbę przy napływie prywatnego kapitału

Podobne artykuły

Badacze nie chcieli gloryfikować cyberprzestępców, więc postanowili ich wyśmiać

5 kwi

Agenci AI obiecują „prowadzenie biznesu”, ale kto odpowie za ich błędy?

5 kwi

Netflix, Meta i IBM: AI zrobi z każdego programistę 10x, ale z dziesięciokrotnie większym bałaganem

4 kwi