Badacze nie chcieli gloryfikować cyberprzestępców, więc postanowili ich wyśmiać

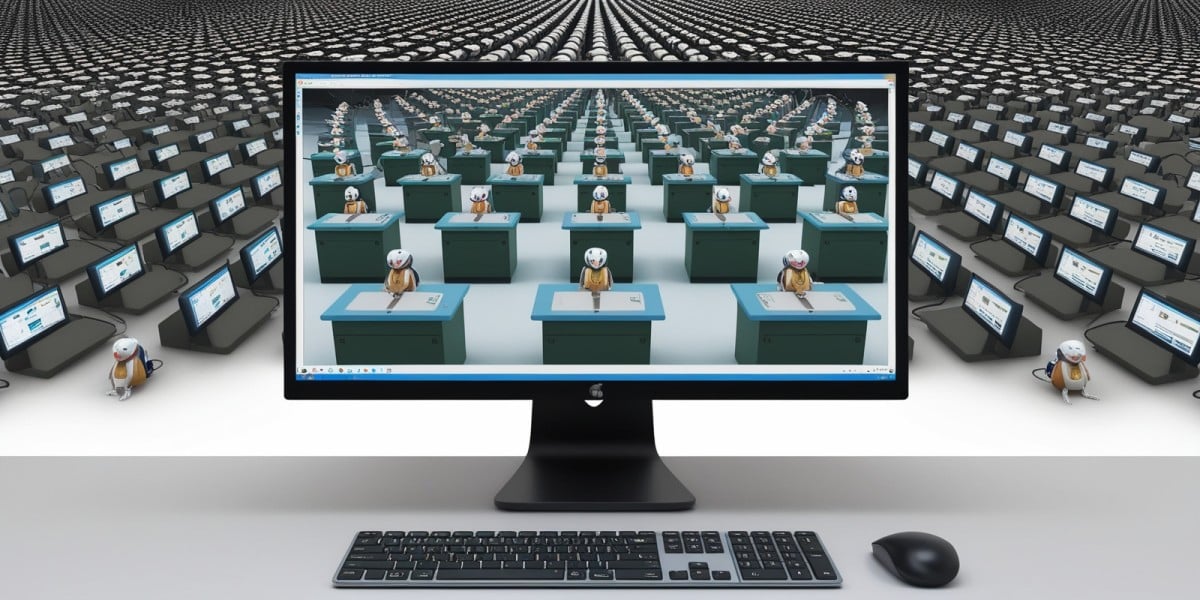

Foto: The Register

Zamiast budzących respekt nazw w stylu Wizard Spider czy Velvet Tempest, cyberprzestępcy powinni być określani mianem „Chuderlawych Natrętów” lub „Złych Fretek”. John Fokker, wiceprezes ds. wywiadu zagrożeń w firmie Trellix, podczas konferencji RSA ogłosił koniec z mitologizowaniem hakerów jako wszechmocnych bytów. Branża bezpieczeństwa przechodzi do ofensywy psychologicznej, uruchamiając cykl „Dark Web Roast”, w którym zamiast suchych raportów technicznych, badacze wyśmiewają niekompetencję i chciwość cyfrowych włamywaczy za pomocą memów i ciętej ironii. W najnowszych publikacjach Trellix punktuje m.in. gangi ransomware, które masowo produkują fałszywe dowody ataków, by sztucznie pompować swoje statystyki, czy dewelopera exploita CVE-2026-20045, który próbował sprzedać publicznie znany błąd za 70 tysięcy dolarów, stając się pośmiewiskiem na forum. Zmiana narracji ma realne znaczenie dla użytkowników i organizacji: odarcie przestępców z nimbów niezwyciężoności pomaga skupić się na prozaicznych błędach ludzkich, które są źródłem większości incydentów. To także sygnał dla organów ścigania, które – wzorem brytyjskiego NCA przy rozbijaniu grupy LockBit – coraz częściej wykorzystują trolling jako skuteczne narzędzie demontażu struktur przestępczych. Ośmieszanie hakerów uderza w ich najcenniejszą walutę: reputację w podziemiu, co bezpośrednio utrudnia im rekrutację i budowanie wiarygodności biznesowej.

Przez lata branża cyberbezpieczeństwa budowała wokół grup hakerskich aurę niemal mitycznej nieuchwytności. Firmy zajmujące się ochroną danych nadawały im groźnie brzmiące nazwy, takie jak Wizard Spider czy Velvet Tempest, mimowolnie tworząc wizerunek cyfrowych superzłoczyńców. Jednak nowa fala ekspertów, wspierana przez agencje rządowe, mówi "dość". Zamiast celebrować ich rzekomy geniusz, badacze postanowili ich publicznie wyśmiać, obnażając amatorszczyznę i chciwość ukrytą pod maską anonimowości.

Koniec z mitycznymi supermocami hakerów

Trend demitologizacji cyberprzestępców zyskuje na sile, a jego twarzą stają się postacie takie jak John Fokker, wiceprezes ds. threat intelligence w firmie Trellix. Podczas wywiadu na konferencji RSA Conference, Fokker wyraził głęboką frustrację sposobem, w jaki branża portretuje napastników. Według niego, traktowanie ich jak niezwyciężonych bytów nie pomaga organizacjom w realnej obronie, a jedynie buduje niepotrzebny strach. "To tylko jednostki, które używają komputerów, chcą ukraść twoje dane i zarobić pieniądze. Nie są mityczni. Nie mają supermocy" – podkreśla ekspert.

Głos Fokkera współgra z apelami płynącymi z samej góry, m.in. od byłej szefowej CISA, Jen Easterly. Postuluje ona porzucenie efektownych pseudonimów na rzecz nazw, które odbierają przestępcom powagę. Zamiast "Groźnego Smoka", branża powinna zacząć używać określeń typu "Scrawny Nuisance" (Mizerna Uciążliwość) lub "Evil Ferret" (Zła Fretka). To zmiana paradygmatu – przejście od fascynacji do pogardy, która ma realne przełożenie na skuteczność działań operacyjnych.

Czytaj też

Dark Web Roast czyli analiza z przymrużeniem oka

Zespół Trellix poszedł o krok dalej, wdrażając strategię, którą sami określają mianem "operacji psychologicznych" (psyops). Powołali do życia Dark Web Roast – regularny cykl publikacji, w których zamiast suchych raportów technicznych, czytelnicy znajdują memy, kpinę i bezlitosne punktowanie błędów hakerów. Choć autorzy zastrzegają, że opisywane incydenty są szkodliwymi przestępstwami, nie odmawiają sobie przyjemności z wyśmiewania absurdalnych sytuacji z podziemia.

W jednej z ostatnich edycji badacze wzięli na warsztat gang ransomware, który przygotowywał swoje kampanie wymuszeń z taką samą nudną systematycznością, jak harmonogramy postów w mediach społecznościowych. Analitycy zauważyli, że przy tak masowej skali postów, większość "ofiar" to prawdopodobnie fikcyjne witryny stworzone przez samych hakerów, by sztucznie pompować statystyki sukcesu. Nic tak nie podważa wiarygodności grupy przestępczej, jak dowód na to, że muszą kłamać, by ktokolwiek brał ich na poważnie.

Festiwal amatorszczyzny i inflacja exploitów

Materiały źródłowe dostarczają przykładów, które brzmią bardziej jak scenariusze komedii pomyłek niż thrillerów technologicznych. Badacze przytaczają historię dewelopera exploitów o pseudonimie cortana9000. Odkrył on lukę typu RCE w urządzeniach Cisco (oznaczoną jako CVE-2026-20045), która była już aktywnie wykorzystywana przez grupy państwowe. Zamiast zachować profesjonalną dyskrecję, haker zaczął dopytywać na forum o wartość znaleziska, wyceniając je na 70 000 USD.

- KlopInko, inny użytkownik forum, błyskawicznie zgasił jego entuzjazm, zauważając, że skoro luka jest już znana, to automatycznie staje się "1-day exploit".

- Wartość znaleziska zaczęła drastycznie spadać w momencie, gdy tylko cortana9000 o nim wspomniał.

- Inny przestępca, patagon, próbował sprzedać pełny dostęp administratora domeny do rosyjskiej sieci energetycznej za kwotę niższą niż cena używanego samochodu.

Takie przykłady pokazują, że w hakerskim podziemiu brakuje nie tylko etyki, ale często podstawowej wiedzy rynkowej. Publiczne wytykanie tych błędów przez firmy takie jak Trellix służy edukacji, ale przede wszystkim uderza w ego przestępców, którzy budują swój autorytet na rzekomej nieomylności.

Trolling jako narzędzie organów ścigania

Nowe podejście do walki z cyberprzestępczością zaadaptowały również służby mundurowe. Przełomem była operacja przejęcia infrastruktury grupy LockBit, koordynowana przez brytyjską National Crime Agency (NCA). Zamiast po prostu wyłączyć serwery, policja przejęła stronę hakerów i zaczęła ich trollować, używając ich własnych liczników odliczających czas do wycieku danych, by ostatecznie ujawnić tożsamość lidera znanego jako LockBitSupp.

Samo usuwanie serwerów często przypomina grę w "whack-a-mole" – hakerzy po prostu przenoszą się w inne miejsce. Jednak publiczne upokorzenie i sianie dezinformacji wewnątrz struktur hakerskich ma znacznie trwalsze skutki. Jak zauważa John Fokker, takie działania kruszą fundament każdego biznesu: zaufanie. W świecie, gdzie grupy ransomware współpracują z brokerami dostępu i zewnętrznymi deweloperami, cień podejrzenia o współpracę z policją lub wewnętrzne oszustwa może doprowadzić do upadku całego ekosystemu.

Zdrada wśród złodziei

Przykładem skutecznego siania niezgody była Operation Endgame oraz działania wymierzone w oprogramowanie Rhadamanthys w listopadzie 2025 roku. Holenderska policja, współpracując z Europolem i Trellix, odkryła, że administrator tego malware'u okradał własnych "klientów". Przechwytywał on najcenniejsze klucze kryptograficzne i dane dla siebie, przekazując nabywcom jedynie mniej wartościowe strzępy informacji.

"Powiedzieliśmy wprost: jesteście głupi, jeśli z nim pracujecie, bo on się na was bogaci, a my się z niego śmiejemy" – relacjonuje Fokker.

Choć trudno o twarde dane statystyczne dotyczące wpływu "roastowania" na spadek liczby ataków, psychologiczny efekt jest niezaprzeczalny. Ośmieszony haker traci partnerów biznesowych, a jego marka w darknecie staje się toksyczna. W branży, która przez lata karmiła się strachem, zmiana narracji na prześmiewczą może okazać się jedną z najskuteczniejszych metod defensywnych. Cyberprzestępcy to nie cyfrowi bogowie – to często chciwi amatorzy, którzy boją się tylko jednego: że ktoś w końcu głośno powie, jak bardzo są nieudolni.

Więcej z kategorii Branża

Broadcom rozszerza współpracę z Google oraz Anthropic w zakresie dostaw chipów

OpenAI prosi organy w California i Delaware o zbadanie „antykonkurencyjnych zachowań” Muska przed kwietniowym procesem

Nadzieja na układ USA-Iran, rocznica Apple i OpenAI w Morning Squawk

Boom centrów danych AI wystawia ubezpieczycieli na próbę przy napływie prywatnego kapitału

Podobne artykuły

Ryzykowny i niezwykle ambitny plan Intel, który może przynieść miliardy zysku

6 kwi

Agenci AI obiecują „prowadzenie biznesu”, ale kto odpowie za ich błędy?

5 kwi

Netflix, Meta i IBM: AI zrobi z każdego programistę 10x, ale z dziesięciokrotnie większym bałaganem

4 kwi