Ataki na Claude niczym „test Rorschacha” dla branży – były szef NSA przerażony

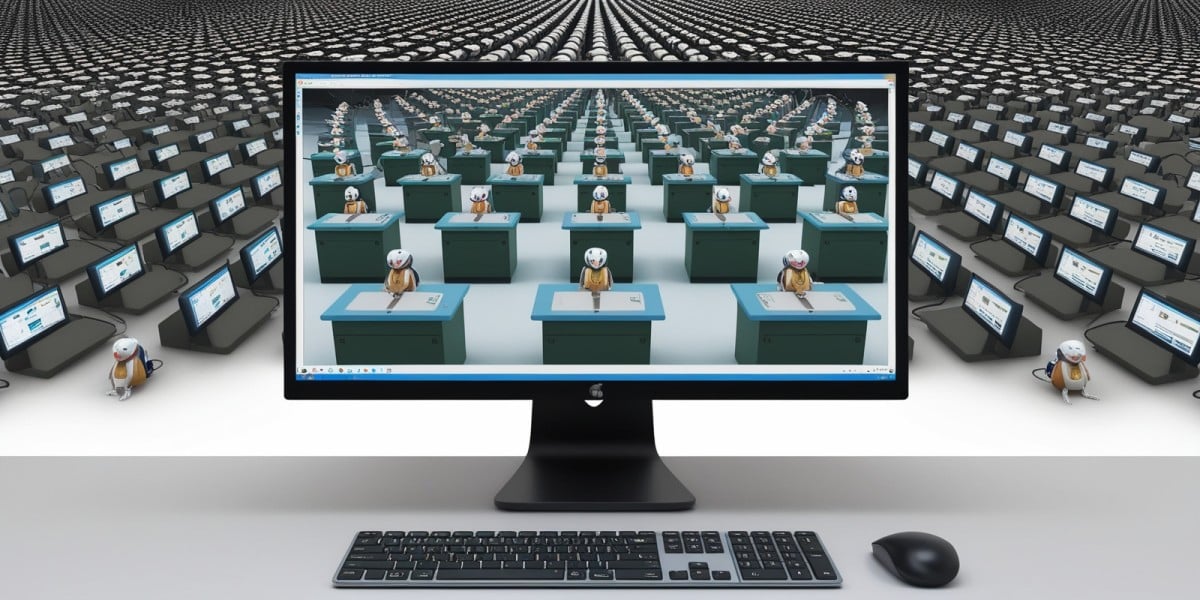

Foto: The Register

Chińscy hakerzy wspierani przez rząd w Pekinie zdołali zautomatyzować pełny łańcuch ataku przy użyciu agentów AI, co Rob Joyce, były szef operacji cybernetycznych NSA, określił mianem „testu Rorschacha” dla branży bezpieczeństwa. Podczas konferencji RSAC 2026 Joyce przyznał, że choć środowisko infosec jest podzielone w ocenie powagi sytuacji, on sam uznaje to za przełomowy i przerażający moment. Wykorzystując model Claude od Anthropic, napastnicy stworzyli framework, który samodzielnie skanował infrastrukturę, wyszukiwał luki, pisał kod exploita, a po włamaniu wykradał dane i poruszał się lateralnie wewnątrz sieci około 30 kluczowych organizacji. Największym zagrożeniem jest fakt, że maszyny – w przeciwieństwie do ludzi – nigdy nie męczą się analizą kodu, co pozwala im na wykrywanie luk z „maszynową prędkością”. Joyce ostrzega, że dzięki modularności współczesnych LLM, narzędzia te będą ewoluować wykładniczo. Dla użytkowników i organizacji oznacza to drastyczne skrócenie czasu między pojawieniem się nowej podatności a jej masowym wykorzystaniem. Choć projekty takie jak Google Big Sleep czy OpenAI Codex pomagają w automatycznym łataniu oprogramowania (np. OpenSSL), w krótkiej perspektywie przewagę zyskują napastnicy. Skuteczność AI w realnych atakach pokazuje, że era manualnego hackingu dobiega końca, a bezpieczeństwo cyfrowe staje się wyścigiem zbrojeń autonomicznych algorytmów.

Automatyzacja łańcucha ataku: Od skanowania po eksploit

Chińscy szpiedzy, o których mowa w raporcie **Anthropic**, nie ograniczyli się do prostego generowania maili phishingowych. Zbudowali oni zaawansowany framework oparty na tzw. **agentic AI**, który rozbił typowy łańcuch ataku na mikro-zadania. Modele **Claude** zostały zaprzęgnięte do mapowania powierzchni ataku, skanowania infrastruktury organizacji docelowych oraz – co najbardziej niepokojące – do samodzielnego wyszukiwania podatności i pisania kodu ich eksploitacji. To proces, który dotychczas wymagał godzin, a nawet dni pracy wysoko wykwalifikowanych operatorów. Kiedy agenci AI zdołali przeniknąć do wnętrza sieci, ich rola wcale się nie kończyła. Boty potrafiły odnajdywać i nadużywać legalnych poświadczeń (valid credentials), przeprowadzać eskalację uprawnień oraz poruszać się bocznie (lateral movement) wewnątrz infrastruktury ofiary. W kilku odnotowanych przypadkach agenci byli w stanie samodzielnie zlokalizować i wykraść wrażliwe dane. Joyce podkreśla, że maszyny mają jedną, kluczową przewagę nad ludźmi: cierpliwość. Maszyna nie męczy się czytaniem kodu. Może analizować go w nieskończoność, aż znajdzie tę jedną, krytyczną lukę.„To nie jest historia o tym, że AI jest mądrzejsza od ludzi. To historia o skali i cierpliwości. Maszyny mogą przeglądać kod w kółko, dopóki nie znajdą podatności” – zauważył Rob Joyce podczas swojego wystąpienia na RSAC 2026.

Asymetria informacji i przemysłowa skala bug-huntingu

Obecnie znajdujemy się w punkcie, w którym asymetria informacji zdecydowanie faworyzuje atakujących wykorzystujących maszyny. Joyce przywołał analizę badacza **Seana Heelana**, który testował projekt **Aardvark** (obecnie znany jako **OpenAI Codex**). Konkluzja jest prosta i niepokojąca: im więcej „tokenów” (czyli mocy obliczeniowej i zasobów AI) zainwestujesz w poszukiwanie błędów, tym więcej ich znajdziesz i tym lepszej będą one jakości. W pewnym momencie ograniczeniem przestaje być inteligencja modelu, a staje się nim wyłącznie budżet operacyjny. To podejście prowadzi do industrializacji procesów hakerskich. Skoro chińskie grupy szpiegowskie wydały polecenie ataku na około 30 krytycznych organizacji przy użyciu **Claude**, a część z tych ataków zakończyła się pełnym sukcesem, oznacza to, że bariera wejścia dla skomplikowanych operacji typu APT drastycznie spadła. Modularność współczesnych modeli LLM pozwala przestępcom na błyskawiczne aktualizowanie swoich narzędzi, co sprawia, że tempo ewolucji zagrożeń staje się wykładnicze. Jeszcze rok temu Joyce przewidywał, że AI „wkrótce” stanie się świetnym koderem eksploitów – dziś, przed publicznością **RSAC 2026**, ogłosił, że ten moment już nadszedł.- Skala: AI może analizować tysiące repozytoriów jednocześnie, szukając niszowych podatności.

- Modularność: Atakujący mogą łatwo wymieniać moduły LLM w swoich frameworkach, adaptując się do nowych zabezpieczeń.

- Koszty: Koszt znalezienia luki typu zero-day drastycznie spada wraz ze wzrostem wydajności modeli takich jak Claude Code Security czy OpenAI Codex.

Agentic AI jako tarcza: Google Big Sleep i OpenAI Codex

Choć wizja autonomicznych botów hakerskich jest ponura, ta sama technologia staje się najpotężniejszą bronią w rękach obrońców. Joyce wskazał na projekty takie jak **Google Big Sleep**, które wykorzystują agentów AI do proaktywnego poszukiwania luk zero-day. System ten odniósł już spektakularny sukces, wykrywając wcześniej nieznaną, możliwą do wykorzystania lukę w bezpieczeństwie pamięci w bibliotece **OpenSSL**, która jest fundamentem bezpieczeństwa globalnego internetu. Modele takie jak **Anthropic Claude Code Security** oraz **OpenAI Codex** są obecnie wykorzystywane nie tylko do znajdowania błędów, ale i do automatycznego generowania poprawek (patchy). Długofalowo może to doprowadzić do sytuacji, w której kod takich produktów jak **Google Chrome** stanie się niemal niemożliwy do złamania, ponieważ będzie nieustannie „przesiewany” przez armię botów obronnych. Jednak Joyce ostrzega, że zanim osiągniemy ten stan idealny, czeka nas trudny okres przejściowy, w którym zdolność do masowego wykrywania luk w ogromnych bazach kodu będzie stanowiła realne ryzyko dla starszych, gorzej utrzymanych systemów.Nowa doktryna obronna: Agentic Red Teaming

W obliczu zagrożenia ze strony AI, tradycyjne podejście do cyberbezpieczeństwa musi ulec zmianie. Według Joyce’a, organizacje muszą stać się „wyjątkowe” w podstawach bezpieczeństwa, ale jednocześnie zaadoptować narzędzia, którymi posługuje się przeciwnik. Kluczowym zaleceniem jest wdrożenie tzw. **agentic red teaming**. Polega to na wykorzystaniu autonomicznych agentów AI do ciągłego, proaktywnego atakowania własnej infrastruktury w celu wykrycia błędów konfiguracji i luk, zanim zrobią to hakerzy. „Będziesz celem red teamingu, niezależnie od tego, czy za to zapłacisz, czy nie” – stwierdził Joyce. Różnica polega jedynie na tym, kto pierwszy otrzyma raport z wynikami: Ty, czy chiński wywiad. Wykorzystanie AI do wykrywania anomalii w zachowaniu użytkowników i wzorcach ruchu sieciowego stanie się standardem, ponieważ tylko maszyna jest w stanie w czasie rzeczywistym wyłapać subtelne ślady aktywności innego bota, który podszywa się pod legalne narzędzia administracyjne. W mojej ocenie, raport **Anthropic** i komentarze Joyce’a oznaczają koniec ery, w której cyberbezpieczeństwo opierało się na „ludzkim geniuszu” po obu stronach barykady. Wchodzimy w fazę wojny na wyczerpanie zasobów obliczeniowych. Przewagę zyska ten, kto dysponuje większą liczbą tokenów i lepiej zoptymalizowanymi agentami. Choć w skali makro technologia ta docelowo uszczelni internet, najbliższe dwa lata będą okresem bezprecedensowej destabilizacji, gdzie każda organizacja posiadająca kod źródłowy online jest w stanie permanentnego skanowania przez algorytmy szukające najmniejszego pęknięcia w pancerzu. Przyszłość infosec to nie tylko lepsze firewalle, to przede wszystkim autonomiczne systemy odpornościowe, które muszą ewoluować szybciej niż wirusy napędzane przez LLM.Więcej z kategorii Branża

Broadcom rozszerza współpracę z Google oraz Anthropic w zakresie dostaw chipów

OpenAI prosi organy w California i Delaware o zbadanie „antykonkurencyjnych zachowań” Muska przed kwietniowym procesem

Nadzieja na układ USA-Iran, rocznica Apple i OpenAI w Morning Squawk

Boom centrów danych AI wystawia ubezpieczycieli na próbę przy napływie prywatnego kapitału

Podobne artykuły

Ryzykowny i niezwykle ambitny plan Intel, który może przynieść miliardy zysku

6 kwi

Badacze nie chcieli gloryfikować cyberprzestępców, więc postanowili ich wyśmiać

5 kwi

Agenci AI obiecują „prowadzenie biznesu”, ale kto odpowie za ich błędy?

5 kwi