Rosjanie podszywają się pod wsparcie Signal – ataki phishingowe

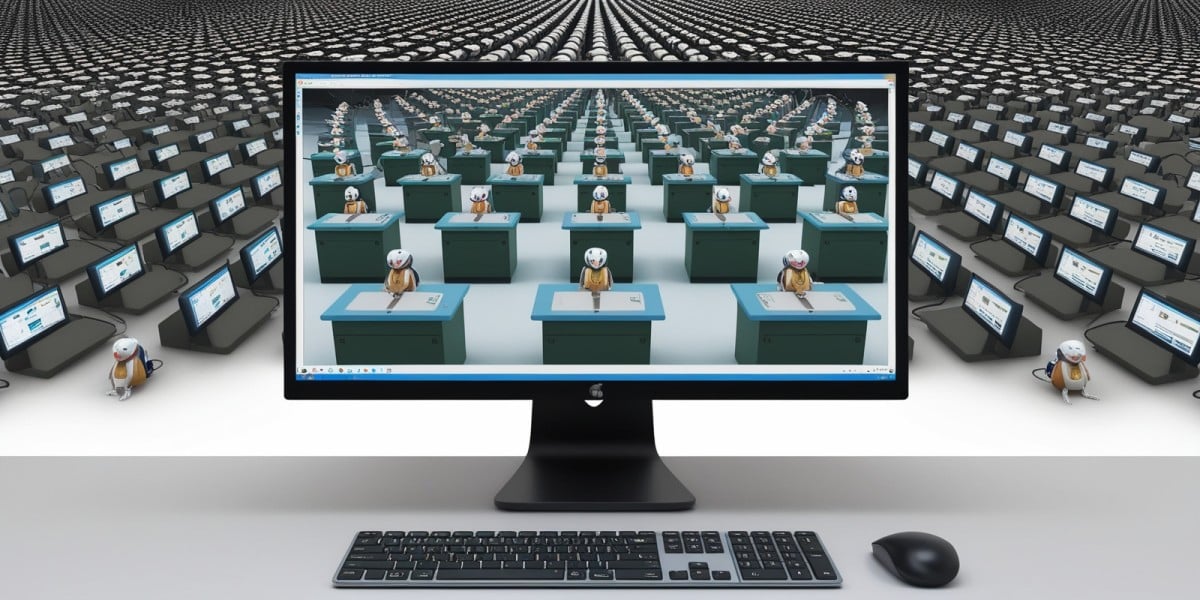

Foto: The Register

Tysiące kont na platformie Signal padło ofiarą rosyjskich grup wywiadowczych, które podszywają się pod oficjalne wsparcie techniczne aplikacji. FBI oraz Cybersecurity and Infrastructure Security Agency (CISA) wydały pilne ostrzeżenie przed kampanią phishingową wymierzoną w polityków, dziennikarzy, wojskowych oraz byłych urzędników państwowych. Napastnicy wykorzystują socjotechnikę, wysyłając wiadomości o rzekomej „podejrzanej aktywności” na koncie i nakłaniając ofiary do kliknięcia w link weryfikacyjny. Mechanizm ataku jest bezlitosny: użytkownicy, którzy podadzą swoje dane logowania lub kody 2FA na sfałszowanych stronach, tracą pełną kontrolę nad komunikacją. Rosyjscy hakerzy zyskują dostęp do historii wiadomości, list kontaktów oraz możliwość wysyłania treści w imieniu ofiary. Choć Signal pozostaje jednym z najbezpieczniejszych komunikatorów dzięki end-to-end encryption, incydenty te pokazują, że nawet najsilniejsze szyfrowanie staje się bezużyteczne w starciu z błędem ludzkim. Dla użytkowników na całym świecie to jasny sygnał, że profesjonalne służby wsparcia technicznego niemal nigdy nie inicjują kontaktu poprzez bezpośrednie wiadomości wewnątrz aplikacji. Kluczowym zabezpieczeniem pozostaje weryfikacja tożsamości rozmówcy poza kanałem komunikacji oraz absolutna odmowa podawania kodów autoryzacyjnych na zewnętrznych witrynach. Bezpieczeństwo cyfrowe w 2026 roku opiera się już nie tylko na technologii, ale przede wszystkim na ograniczeniu zaufania do komunikatów systemowych.

Nawet najbardziej zaawansowane szyfrowanie end-to-end staje się bezużyteczne, gdy użytkownik dobrowolnie otwiera drzwi napastnikowi. To brutalna lekcja, którą serwują obecnie światu grupy powiązane z rosyjskim wywiadem. Według najnowszego ostrzeżenia wydanego przez FBI oraz CISA, cyberprzestępcy zaczęli masowo podszywać się pod wsparcie techniczne komunikatora Signal, wykorzystując zaufanie, jakim cieszy się ta platforma wśród osób szczególnie dbających o prywatność.

Kampania nie jest przypadkowa i uderza w precyzyjnie dobrane cele: byłych urzędników państwowych, kadrę wojskową, polityków oraz dziennikarzy. Wykorzystując mechanizmy socjotechniczne, napastnicy przejmują kontrolę nad kontami, co daje im nieograniczony wgląd w historię konwersacji, listy kontaktów oraz możliwość wysyłania wiadomości w imieniu ofiary. To klasyczny przykład operacji typu spear-phishing, która pokazuje, że najsłabszym ogniwem w łańcuchu bezpieczeństwa pozostaje człowiek, a nie kod źródłowy aplikacji.

Mechanizm oszustwa: Pułapka na "weryfikację"

Atak zaczyna się od otrzymania wiadomości, która do złudzenia przypomina oficjalny komunikat od zespołu wsparcia Signal. Treść zazwyczaj informuje o wykryciu "podejrzanej aktywności" na koncie i nakłania do natychmiastowego podjęcia działań w celu uniknięcia blokady. Użytkownik jest kierowany na zewnętrzną stronę, gdzie ma przejść proces weryfikacji. W rzeczywistości jest to starannie przygotowana witryna phishingowa, której jedynym celem jest przechwycenie danych uwierzytelniających lub, co gorsza, kodu 2FA (uwierzytelniania dwuskładnikowego).

Czytaj też

Jeśli ofiara wprowadzi kod weryfikacyjny na podstawionej stronie, napastnicy natychmiast parują jej konto ze swoim urządzeniem. Od tego momentu mają pełny dostęp do komunikacji w czasie rzeczywistym. Specyfika Signal sprawia, że użytkownicy często czują się zbyt bezpiecznie, zakładając, że aplikacja sama w sobie chroni ich przed każdą formą inwigilacji. Rosyjskie grupy operacyjne wykorzystują ten psychologiczny mechanizm, zamieniając narzędzie służące do bezpiecznej komunikacji w bezpośredni kanał dostępu dla wywiadu.

- Targetowanie: Precyzyjnie wyselekcjonowane osoby o wysokiej wartości wywiadowczej.

- Metoda: Podszywanie się pod oficjalny support techniczny (Signal Support).

- Cel: Przejęcie konta, kradzież list kontaktów i monitoring korespondencji.

- Skutek: Całkowita kompromitacja poufnych danych mimo stosowania szyfrowania.

Irańska wojna informacyjna i zajęte domeny

Podczas gdy Rosja skupia się na cichym wywiadzie, amerykański Departament Sprawiedliwości (DOJ) podjął radykalne kroki przeciwko irańskim operacjom wpływu. Służby przejęły cztery domeny (m.in. Justicehomeland[.]org oraz Handala-Hack[.]to), które były wykorzystywane przez grupę Handala. Grupa ta, uważana za ramię irańskiego Ministerstwa Inteligencji i Bezpieczeństwa (MOIS), stała za głośnym atakiem na firmę medyczną Stryker. Wykorzystano w nim lukę w usłudze Microsoft Intune, co pozwoliło na zdalne wyczyszczenie danych z urządzeń pracowników.

Działalność Handala wykraczała jednak poza czysty cyberprzestępczy wandalizm. Przejęte witryny służyły do prowadzenia agresywnej wojny psychologicznej, w tym do publikowania danych osobowych (doxxing) żołnierzy IDF oraz szerzenia teorii spiskowych i antysemickich mitów. Mimo zablokowania infrastruktury przez FBI, przedstawiciele grupy opublikowali w sieci oświadczenie, w którym deklarują kontynuację działań, co jasno pokazuje, że fizyczne przejęcie domen jest jedynie tymczasowym utrudnieniem w erze zdecentralizowanej infrastruktury sieciowej.

ClickFix i nowa era złośliwych botów

Równolegle do działań państwowych, sektor komercyjny zmaga się z nowymi technikami grup ransomware, takich jak LeakNet. Raporty bezpieczeństwa wskazują na rosnącą popularność metody ClickFix. Zamiast tradycyjnych załączników w e-mailach, przestępcy wykorzystują przejęte, legalne strony internetowe do wyświetlania fałszywych okien dialogowych "udowodnij, że nie jesteś robotem". Użytkownik, chcąc przejść weryfikację, jest instruowany, aby użyć skrótu Win + R i wkleić komendę, która rzekomo łączy się z usługą Cloudflare Turnstile.

W rzeczywistości komenda ta uruchamia proces msiexec, który pobiera loader oparty na środowisku uruchomieniowym Deno. Kluczowym aspektem tej techniki jest fakt, że szkodliwy kod jest wykonywany bezpośrednio w pamięci operacyjnej (in-memory), co czyni go niemal niewidocznym dla tradycyjnych skanerów antywirusowych skupiających się na plikach na dysku. To wyrafinowane podejście pozwala relatywnie małym grupom przestępczym na skuteczne infekowanie systemów w dużych organizacjach, omijając nowoczesne systemy EDR (Endpoint Detection and Response).

"Technika ClickFix to ewolucja socjotechniki – napastnicy nie proszą już o hasło, oni proszą o wykonanie jednej, pozornie błahej komendy systemowej, która oddaje im pełną władzę nad maszyną."

Luki w chmurze i niefrasobliwość użytkowników

Problemy z bezpieczeństwem dotykają również gigantów infrastruktury. Zespół BeyondTrust Phantom Labs ujawnił, że środowisko sandbox w usłudze AWS Bedrock AgentCore nie zapewniało deklarowanej izolacji. Mimo zapewnień Amazon o całkowitym zablokowaniu dostępu zewnętrznego, badacze odkryli, że zapytania DNS mogły opuszczać piaskownicę. Taka nieszczelność teoretycznie pozwala na ustanowienie kanałów C2 (Command and Control) i eksfiltrację danych z systemów AI.

Na drugim biegunie zagrożeń znajduje się prozaiczna ludzka nieostrożność, czego przykładem jest niedawny wyciek lokalizacji francuskiego lotniskowca. Jeden z marynarzy, korzystając z aplikacji Strava do monitorowania biegu po pokładzie jednostki, nieświadomie udostępnił trasę o długości 7 kilometrów. Dane GPS przesłane na serwery firmy pozwoliły na precyzyjne namierzenie okrętu wojennego. To kolejny dowód na to, że w dobie wszechobecnych urządzeń IoT i wearables, prywatność operacyjna (OPSEC) jest narażona na szwank przez najprostsze nawyki użytkowników.

Analizując powyższe incydenty, można postawić tezę, że w nadchodzących latach punkt ciężkości cyberbezpieczeństwa przesunie się z ochrony infrastruktury na ochronę tożsamości i procesów decyzyjnych użytkownika. Skoro nawet zaawansowane piaskownice AWS bywają nieszczelne, a bezpieczne komunikatory jak Signal są wykorzystywane jako wektory ataku, jedyną skuteczną barierą pozostaje radykalna zmiana podejścia do zaufania w sieci. Czeka nas era "cyfrowego pesymizmu", gdzie każda interakcja, nawet ta wyglądająca na systemową, będzie musiała być poddawana wielopoziomowej weryfikacji poza głównym kanałem komunikacji.

Więcej z kategorii Branża

Broadcom rozszerza współpracę z Google oraz Anthropic w zakresie dostaw chipów

OpenAI prosi organy w California i Delaware o zbadanie „antykonkurencyjnych zachowań” Muska przed kwietniowym procesem

Nadzieja na układ USA-Iran, rocznica Apple i OpenAI w Morning Squawk

Boom centrów danych AI wystawia ubezpieczycieli na próbę przy napływie prywatnego kapitału

Podobne artykuły

Ryzykowny i niezwykle ambitny plan Intel, który może przynieść miliardy zysku

6 kwi

Badacze nie chcieli gloryfikować cyberprzestępców, więc postanowili ich wyśmiać

5 kwi

Agenci AI obiecują „prowadzenie biznesu”, ale kto odpowie za ich błędy?

5 kwi