Aktualności — Pixelift

Bezpieczeństwo

112 artykułów

Bezpieczeństwo11 mar• The Hacker News

Krytyczne luki w n8n umożliwiają zdalne wykonanie kodu i ujawnienie przechowywanych poświadczeń

Bezpieczeństwo11 mar

Meta wyłącza 150 tys. kont powiązanych z oszukańczymi centrami w Azji Południowo-Wschodniej

Bezpieczeństwo11 mar

Dziesiątki dostawców łata luki bezpieczeństwa w oprogramowaniu dla firm i urządzeniach sieciowych

Bezpieczeństwo11 mar

Czego Rady Nadzorcze Muszą Żądać w Erze Automatyzacji Opartej na AI

Bezpieczeństwo11 mar

Wtorkowa aktualizacja zabezpieczeń Microsoft, wydanie marzec 2026

Bezpieczeństwo10 mar• The Hacker News

Urządzenia FortiGate wykorzystane do włamań i kradzieży poświadczeń kont usługowych

Bezpieczeństwo10 mar

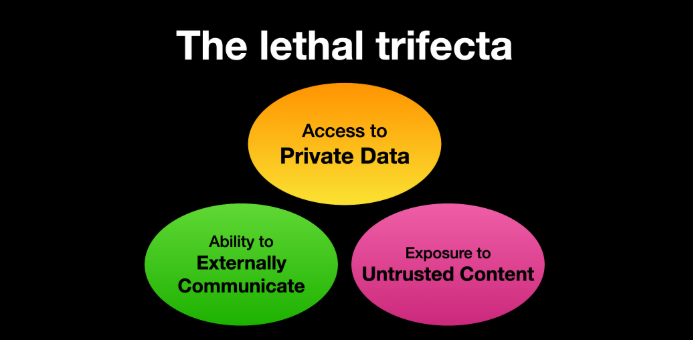

Jak zapobiec wyciekom danych AI: Przewodnik webinarowy po audycie nowoczesnych przepływów pracy agenckich

Bezpieczeństwo10 mar

KadNap Malware zakaża ponad 14 000 urządzeń brzegowych, tworząc skryty botnet proxy

Bezpieczeństwo10 mar

Luki "LeakyLooker" w Google Looker Studio mogą umożliwiać międzytorowe zapytania SQL

Bezpieczeństwo10 mar

Wyścig z lukami zero-day można uniknąć: Przewodnik po redukcji powierzchni ataku

Bezpieczeństwo10 mar• The Hacker News

Hakerzy masowo skanują Salesforce Experience Cloud za pomocą zmodyfikowanego narzędzia AuraInspector

Bezpieczeństwo10 mar

CISA oznacza luki w SolarWinds, Ivanti i Workspace One jako aktywnie wykorzystywane

Bezpieczeństwo9 mar

Złośliwy pakiet npm podszywający się pod instalator OpenClaw wdraża RAT i kradnie poświadczenia macOS

Bezpieczeństwo9 mar

UNC4899 włamał się do firmy kryptograficznej po AirDropie zainfekowanego pliku na urządzenie pracownika

Bezpieczeństwo9 mar

Cotygodniowe podsumowanie: Luka 0-Day w Qualcomm, Łańcuchy exploitów iOS, Atak AirSnitch i Złośliwe oprogramowanie Vibe-Coded

Bezpieczeństwo8 mar• Krebs on Security