„CanisterWorm” uderza w Iran groźnym atakiem typu Wiper

Foto: Krebs on Security

Więcej niż prosty akt cyberprzestępczości – grupa TeamPCP oficjalnie włączyła się w konflikt geopolityczny, infekując systemy w Iranie niszczycielskim robakiem CanisterWorm. Złośliwe oprogramowanie zostało zaprojektowane tak, aby automatycznie identyfikować cele na podstawie strefy czasowej oraz domyślnego języka farsi, a następnie nieodwracalnie usuwać dane z zainfekowanych maszyn. Atak, który przybrał na sile w ostatni weekend, stanowi ewolucję działań grupy znanej dotychczas głównie z kradzieży danych i wymuszeń finansowych na Telegramie. CanisterWorm rozprzestrzenia się w sposób samopowielający, wykorzystując krytyczne luki w infrastrukturze chmurowej, w tym błędy w Docker APIs, klastrach Kubernetes, serwerach Redis oraz podatność React2Shell. Dla globalnych użytkowników technologii kreatywnych i administratorów IT to jasny sygnał, że źle zabezpieczone środowiska Cloud mogą stać się narzędziem w wojnie hybrydowej, nawet jeśli dana organizacja nie jest bezpośrednim celem ataku. Skuteczna ochrona wymaga teraz nie tylko łatania znanych dziur, ale przede wszystkim rygorystycznego zarządzania uprawnieniami i poświadczeniami (authentication credentials), które są głównym łupem napastników podczas lateral movement wewnątrz sieci. Incydent ten udowadnia, że granica między czystym cyberkryminalizmem a ideologicznym niszczeniem zasobów cyfrowych ostatecznie się zaciera.

W świecie cyberbezpieczeństwa granica między pospolitą przestępczością finansową a operacjami o charakterze politycznym staje się coraz bardziej rozmyta. Najnowszy incydent związany z robakiem CanisterWorm to jaskrawy przykład tej ewolucji, w którym grupa motywowana dotychczas zyskiem decyduje się na przeprowadzenie niszczycielskiego ataku typu wiper. Celem stały się systemy operujące w irańskiej strefie czasowej oraz te, w których domyślnym językiem jest farsi. To nie jest zwykła kradzież danych – to cyfrowy sabotaż wymierzony w konkretny region geograficzny.

Atak, który przybrał na sile w miniony weekend, jest dziełem stosunkowo nowej formacji znanej jako TeamPCP. Grupa ta, operująca głównie na platformie Telegram, do tej pory koncentrowała się na klasycznym wymuszaniu okupów i eksfiltracji danych. Jednak wprowadzenie mechanizmu niszczącego (wiper) w ramach kampanii wymierzonej w Iran sugeruje, że cyberprzestępcy próbują wpłynąć na trwający konflikt lub wykorzystać go jako zasłonę dymną dla swoich działań. Skala infekcji jest potęgowana przez fakt, że CanisterWorm posiada zdolność do samopowielania się, co czyni go wyjątkowo niebezpiecznym narzędziem w rękach agresora.

Automatyzacja destrukcji przez luki w chmurze

Fundamentem sukcesu CanisterWorm jest wykorzystanie słabo zabezpieczonych usług chmurowych, które stanowią obecnie kręgosłup nowoczesnej infrastruktury IT. Robak nie szuka konkretnych ofiar poprzez ukierunkowany phishing, lecz skanuje sieć w poszukiwaniu wystawionych na ataki interfejsów Docker API oraz klastrów Kubernetes. Te potężne narzędzia do orkiestracji kontenerów, jeśli zostaną niewłaściwie skonfigurowane, stają się otwartą bramą dla złośliwego oprogramowania, pozwalając mu na błyskawiczną infiltrację całych środowisk korporacyjnych.

Czytaj też

Oprócz platform kontenerowych, TeamPCP bierze na cel serwery Redis oraz eksploatuje podatność znaną jako React2Shell. Po uzyskaniu wstępnego dostępu, robak nie zatrzymuje się na jednym węźle. Został zaprojektowany tak, aby poruszać się bocznie (lateral movement) wewnątrz sieci ofiary. Głównym celem na tym etapie jest przechwycenie poświadczeń uwierzytelniających (credentials), co pozwala grupie na pełne przejęcie kontroli nad zasobami firmy i przygotowanie gruntu pod ostateczny cios: usunięcie wszystkich dostępnych danych.

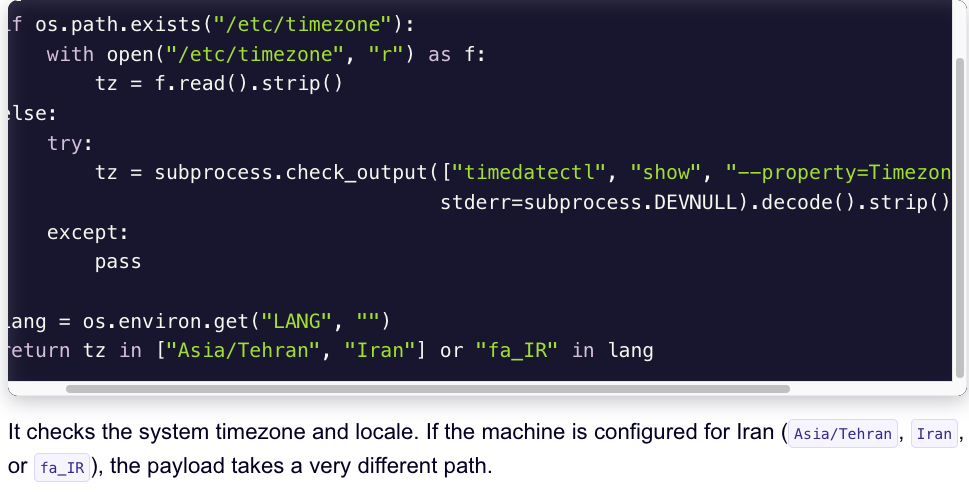

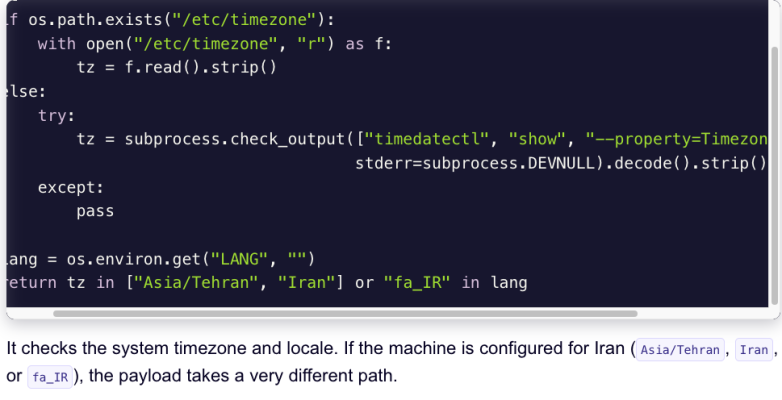

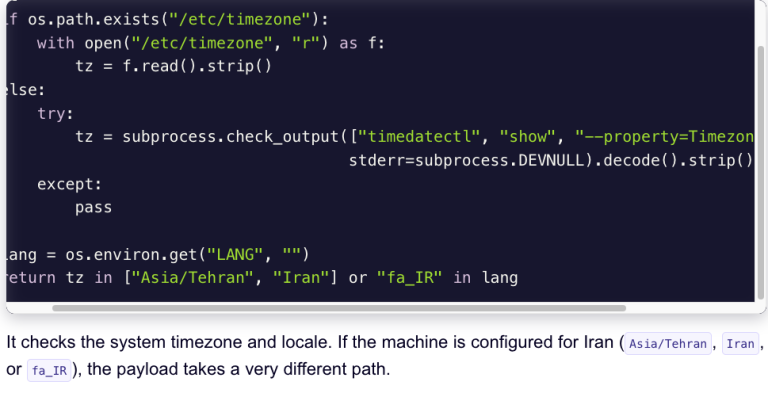

Analiza techniczna przeprowadzona przez ekspertów z Aikido.dev ujawnia, że CanisterWorm działa z chirurgiczną precyzją. Zamiast niszczyć wszystko, co napotka na swojej drodze, robak najpierw weryfikuje lokalizację systemu. Jeśli strefa czasowa nie zgadza się z parametrami ustawionymi dla Iranu, oprogramowanie może ograniczyć się do kradzieży danych. Jeśli jednak system spełnia kryteria geograficzne, uruchamiana jest procedura wipe, która bezpowrotnie kasuje pliki, paraliżując działanie instytucji i przedsiębiorstw.

Ewolucja TeamPCP i model wymuszeń

Historia aktywności TeamPCP sięga grudnia 2025 roku, kiedy to grupa zaczęła systematycznie atakować korporacyjne środowiska chmurowe. Początkowo ich modus operandi był przewidywalny: włamanie, kradzież poufnych informacji, a następnie szantaż. Komunikacja z ofiarami odbywała się niemal wyłącznie przez zaszyfrowane komunikatory, co utrudniało organom ścigania śledzenie przepływu środków i tożsamości sprawców. Przejście od czystego zarobkowania do ataków typu wiper jest jednak niepokojącym sygnałem zmiany priorytetów.

Wprowadzenie komponentu niszczącego dane w kampanii przeciwko Iranowi może mieć kilka podłoży. Z jednej strony, może to być próba zdobycia rozgłosu w podziemiu cyberprzestępczym poprzez zaangażowanie w głośny konflikt geopolityczny. Z drugiej strony, niszczenie danych po ich uprzedniej kradzieży drastycznie zwiększa presję na ofiarę – firma traci nie tylko tajemnice handlowe, ale również ciągłość operacyjną, co teoretycznie mogłoby skłaniać do szybszego opłacenia okupu. Jednak w przypadku CanisterWorm, destrukcja wydaje się być celem samym w sobie dla systemów zidentyfikowanych jako irańskie.

- Samopowielanie: Robak automatycznie skanuje sieć w poszukiwaniu kolejnych celów, co eliminuje potrzebę ręcznego sterowania atakiem.

- Precyzyjne targetowanie: Wykorzystanie strefy czasowej i języka farsi jako wyzwalaczy ataku wiper.

- Wielowektorowość: Atakowanie Dockerów, Kubernetesów oraz serwerów Redis w jednej kampanii.

- Ekstorsja: Wykorzystanie Telegrama do bezpośredniego kontaktu z ofiarami i żądania okupów.

Infrastruktura kontenerowa jako nowy front

To, co wyróżnia CanisterWorm na tle innych zagrożeń, to jego skupienie na nowoczesnych stosach technologicznych. Tradycyjne wirusy często celowały w luki w systemach Windows czy usługach pocztowych. TeamPCP rozumie jednak, że współczesne dane o najwyższej wartości znajdują się w chmurze, często ukryte wewnątrz kontenerów. Brak odpowiedniej segmentacji sieci wewnątrz klastrów Kubernetes sprawia, że raz zainfekowany kontener pozwala robakowi na szybkie przejęcie całego środowiska produkcyjnego.

Zastosowanie podatności React2Shell sugeruje również, że napastnicy bacznie obserwują nowo odkryte luki w popularnych frameworkach webowych. Integracja takich exploitów z mechanizmem worma pozwala na błyskawiczne infekowanie tysięcy serwerów, zanim administratorzy zdążą wdrożyć odpowiednie łaty. W kontekście globalnym, kampania ta jest ostrzeżeniem dla wszystkich organizacji korzystających z Docker API bez dodatkowych warstw uwierzytelniania i monitoringu. Choć obecny atak jest ukierunkowany na Iran, mechanizm "geofencingu" w kodzie można łatwo zmienić, celując w dowolny inny region lub grupę językową.

Agresywne zachowanie TeamPCP pokazuje, że grupy cyberprzestępcze nie boją się już wchodzić w obszary zarezerwowane dotychczas dla grup typu APT (Advanced Persistent Threat) wspieranych przez państwa. Wykorzystanie niszczycielskiego kodu w celach finansowych lub ideologicznych staje się nowym standardem. Organizacje muszą przestać postrzegać bezpieczeństwo chmury jako opcję, a zacząć traktować je jako krytyczny element przetrwania, szczególnie w obliczu zagrożeń, które potrafią samodzielnie podejmować decyzję o zniszczeniu całej infrastruktury w ułamku sekundy.

Więcej z kategorii Bezpieczeństwo

Atak hakerski na Drift wart 285 mln dolarów wynikiem półrocznej operacji socjotechnicznej DPRK

36 złośliwych pakietów npm wykorzystało Redis i PostgreSQL do instalacji trwałych implantów

Fortinet łata krytyczną lukę CVE-2026-35616 w FortiClient EMS wykorzystywaną przez hakerów

Powiązana z Chinami grupa TA416 atakuje europejskie rządy za pomocą PlugX i phishingu OAuth

Podobne artykuły

Jak LiteLLM zmieniło komputery programistów w magazyny haseł dla hakerów

6 kwi

Qilin i Warlock Ransomware wykorzystują podatne sterowniki do wyłączania ponad 300 narzędzi EDR

6 kwi

BKA identyfikuje liderów grupy REvil odpowiedzialnych za 130 ataków ransomware w Niemczech

6 kwi