Atak hakerski na producenta alkomatów blokuje kierowców

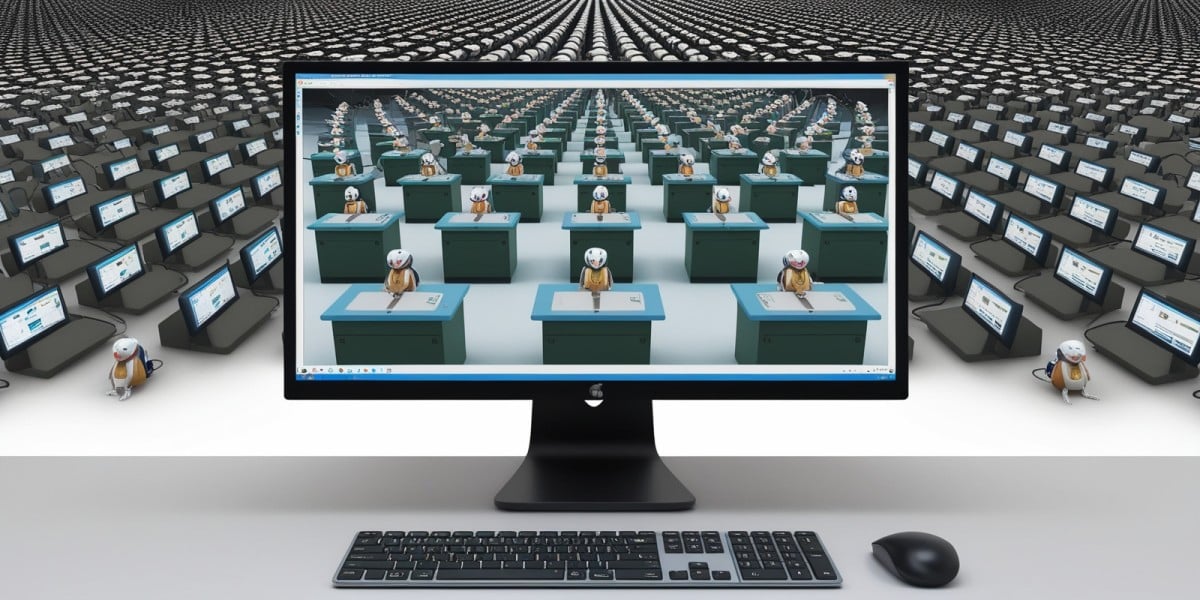

Foto: Wired AI

Tysiące kierowców straciło możliwość uruchomienia swoich samochodów po tym, jak firma Intoxalock, lider na rynku blokad alkoholowych (ignition interlock devices), padła ofiarą ataku typu ransomware. Incydent, który rozpoczął się w połowie listopada, sparaliżował systemy informatyczne przedsiębiorstwa, uniemożliwiając przesyłanie kodów odblokowujących niezbędnych do codziennej eksploatacji pojazdów. Współczesne urządzenia IID wymagają regularnej synchronizacji z serwerami producenta w celu weryfikacji trzeźwości i aktualizacji uprawnień. Gdy infrastruktura Intoxalock przestała działać, użytkownicy zostali uwięzieni w błędnym kole: ich urządzenia wyświetlały komunikaty o błędach lub wymagały serwisu, którego firma nie była w stanie autoryzować. Sytuację pogorszył paraliż infolinii, pozostawiając klientów bez wsparcia technicznego w krytycznym momencie. Ten przypadek jaskrawo pokazuje, jak głęboko nasze bezpieczeństwo fizyczne i mobilność zależą od stabilności chmury. Dla użytkowników technologii IoT incydent ten jest sygnałem ostrzegawczym – cyberataki na dostawców usług krytycznych mogą mieć bezpośrednie, fizyczne konsekwencje, odcinając nas od podstawowych narzędzi transportu. Podatność infrastruktury cyfrowej na ataki hakerskie staje się tym samym realnym zagrożeniem dla płynności ruchu i wolności osobistej w zdigitalizowanym świecie.

Wyobraź sobie, że spieszysz się do pracy, wsiadasz do samochodu, dmuchasz w blokadę alkoholową, a system – zamiast uruchomić silnik – wyświetla błąd połączenia z serwerem. Nie jesteś pod wpływem alkoholu, ale Twój samochód stał się właśnie drogą rzeźbą ogrodową, ponieważ hakerzy przeprowadzili atak ransomware na dostawcę oprogramowania. To nie jest scenariusz z serialu „Black Mirror”, lecz rzeczywistość, która dotknęła tysiące kierowców korzystających z systemów Ignition Interlock Devices (IID).

Atak na firmę zajmującą się technologią alkomatów samochodowych to jaskrawy przykład tego, jak głęboko cyfrowe zagrożenia penetrują naszą fizyczną mobilność. W świecie, gdzie bezpieczeństwo drogowe zależy od chmury obliczeniowej, pojedynczy incydent w infrastrukturze IT potrafi sparaliżować transport na ogromną skalę. Incydent ten zbiega się w czasie z niepokojącymi doniesieniami o działaniach FBI, które przyznaje się do masowego wykupywania danych lokalizacyjnych z telefonów, oraz o irańskich grupach hakerskich celujących w infrastrukturę krytyczną sektora medycznego.

Cyfrowy klucz, który przestał pasować

Systemy Ignition Interlock są montowane w pojazdach osób, które zostały skazane za jazdę pod wpływem alkoholu. Urządzenie wymaga próbki oddechu przed uruchomieniem silnika i w regularnych odstępach czasu podczas jazdy. Nowoczesne jednostki przesyłają dane w czasie rzeczywistym do centralnych serwerów w celu weryfikacji i raportowania do organów nadzorczych. Kiedy serwery padły ofiarą cyberataku, mechanizm zabezpieczający przeszedł w tryb „fail-safe”, który w tym przypadku oznaczał całkowitą blokadę pojazdów.

Czytaj też

Problem polega na tym, że architektura tych rozwiązań rzadko przewiduje scenariusz długotrwałego braku łączności z bazą. Dla użytkowników oznacza to nie tylko brak możliwości dojazdu do pracy, ale także ryzyko naruszenia warunków zwolnienia warunkowego. Z perspektywy technologicznej mamy do czynienia z krytycznym błędem projektowym: single point of failure (pojedynczy punkt awarii). Jeśli bezpieczeństwo publiczne i wolność osobista zależą od jednego centrum danych, cała konstrukcja prawno-techniczna staje się niezwykle krucha.

- Zależność od chmury: Urządzenia IoT w samochodach wymagają stałej autoryzacji online.

- Brak trybu offline: Systemy nie posiadają protokołów awaryjnych pozwalających na jazdę w przypadku awarii producenta.

- Skutki prawne: Awaria techniczna generuje fałszywe raporty o „braku testu”, co może skutkować sankcjami karnymi dla kierowców.

FBI i rynek danych: Prywatność na sprzedaż

Podczas gdy kierowcy walczą z zablokowanymi stacyjkami, na jaw wychodzą szczegóły dotyczące metod działania FBI. Biuro oficjalnie przyznało, że omija konieczność uzyskiwania nakazów sądowych, po prostu kupując dane lokalizacyjne Amerykanów od komercyjnych brokerów. To legalna szara strefa, która zamienia smartfon w każdym kieszeni w nadajnik GPS dostępny dla służb za odpowiednią cenę. Dane te, generowane przez aplikacje pogodowe, gry czy narzędzia fitness, są agregowane i sprzedawane jako produkt marketingowy, ale ich precyzja pozwala na odtworzenie każdego kroku obywatela.

Zjawisko to rzuca nowe światło na pojęcie digital surveillance. Tradycyjne metody inwigilacji wymagają nadzoru demokratycznego i procesowego. Kupowanie danych na wolnym rynku to „hakerskie” podejście rządu do prawa, które de facto czyni czwartą poprawkę do konstytucji USA (chroniącą przed nieuzasadnionym przeszukaniem) martwym przepisem. Dla globalnej branży tech to sygnał, że dane użytkowników są towarem nie tylko dla reklamodawców, ale i dla agencji wywiadowczych, co wymusza na deweloperach stosowanie bardziej restrykcyjnych metod data minimization.

Geopolityka w kodzie: Irańskie uderzenie w medycynę

Kolejnym frontem cyfrowej wojny jest sektor ochrony zdrowia. Irańskie grupy hakerskie, działające prawdopodobnie pod auspicjami państwowymi, zakłóciły pracę szpitali w Maryland, stosując zaawansowane techniki infiltracji. W przeciwieństwie do typowych grup ransomware nastawionych na zysk, ataki te mają charakter destabilizacyjny. Blokowanie dostępu do baz danych pacjentów czy systemów wydawania leków to bezpośrednie zagrożenie dla życia, które wykracza poza ramy zwykłej cyberprzestępczości.

Analiza tych ataków wskazuje na wykorzystanie znanych luk w systemach VPN oraz brak odpowiedniej segmentacji sieci w placówkach medycznych. Hakerzy wykorzystują fakt, że szpitale priorytetyzują dostępność usług nad ich bezpieczeństwem cyfrowym. To bolesna lekcja dla administratorów IT: w dobie konfliktów hybrydowych każdy serwer z dokumentacją medyczną jest potencjalnym celem militarnym. Infrastruktura krytyczna musi zostać odizolowana od publicznego internetu za pomocą bardziej rygorystycznych rozwiązań typu Zero Trust Architecture.

„Cyberbezpieczeństwo nie jest już dodatkiem do produktu, ale fundamentem bezpieczeństwa fizycznego. Kiedy kod zawodzi, samochody stają, a szpitale przestają leczyć”.

Architektura odporności zamiast ślepego zaufania

Opisane incydenty łączy wspólny mianownik: nadmierne zaufanie do scentralizowanych systemów cyfrowych. Branża technologiczna musi odejść od modelu, w którym każde urządzenie końcowe jest całkowicie ubezwłasnowolnione bez kontaktu z „matką” w chmurze. W przypadku systemów takich jak car breathalyzers, konieczne jest wprowadzenie lokalnych kluczy kryptograficznych i mechanizmów edge computing, które pozwolą na działanie urządzenia nawet w trakcie totalnego blackoutu infrastruktury producenta.

Moja prognoza jest jasna: czeka nas fala regulacji wymuszających na producentach IoT (Internet of Things) zapewnienie tzw. „prawa do działania offline”. Nie możemy pozwolić, by ataki na firmy trzecie decydowały o tym, czy obywatel może pojechać do szpitala lub czy lekarz może sprawdzić historię choroby pacjenta. Przyszłość technologii kreatywnych i użytkowych musi opierać się na decentralizacji. Tylko rozproszenie punktów autoryzacji i zwiększenie autonomii urządzeń końcowych pozwoli nam uniknąć globalnego paraliżu, gdy następna grupa hakerska naciśnie przycisk „encrypt all”.

Więcej z kategorii Branża

Broadcom rozszerza współpracę z Google oraz Anthropic w zakresie dostaw chipów

OpenAI prosi organy w California i Delaware o zbadanie „antykonkurencyjnych zachowań” Muska przed kwietniowym procesem

Nadzieja na układ USA-Iran, rocznica Apple i OpenAI w Morning Squawk

Boom centrów danych AI wystawia ubezpieczycieli na próbę przy napływie prywatnego kapitału

Podobne artykuły

Ryzykowny i niezwykle ambitny plan Intel, który może przynieść miliardy zysku

6 kwi

Badacze nie chcieli gloryfikować cyberprzestępców, więc postanowili ich wyśmiać

5 kwi

Agenci AI obiecują „prowadzenie biznesu”, ale kto odpowie za ich błędy?

5 kwi