Aktualności — Pixelift

Najnowsze artykuły

94 artykułów

Startupy30 mar• TechCrunch Startups

Czego szukamy w Startup Battlefield 2026 i jak przygotować najlepszą aplikację

Bezpieczeństwo30 mar

OpenAI usuwa błąd wycieku danych z ChatGPT oraz lukę w tokenach Codex na GitHubie

Branża29 mar

AI napisze kod, ale przygotuj się na jego nadzorowanie i naukę wspólnego języka

Branża29 mar

Vibe coding buduje przede wszystkim pewność siebie i wiarę w sukces

Technologia28 mar

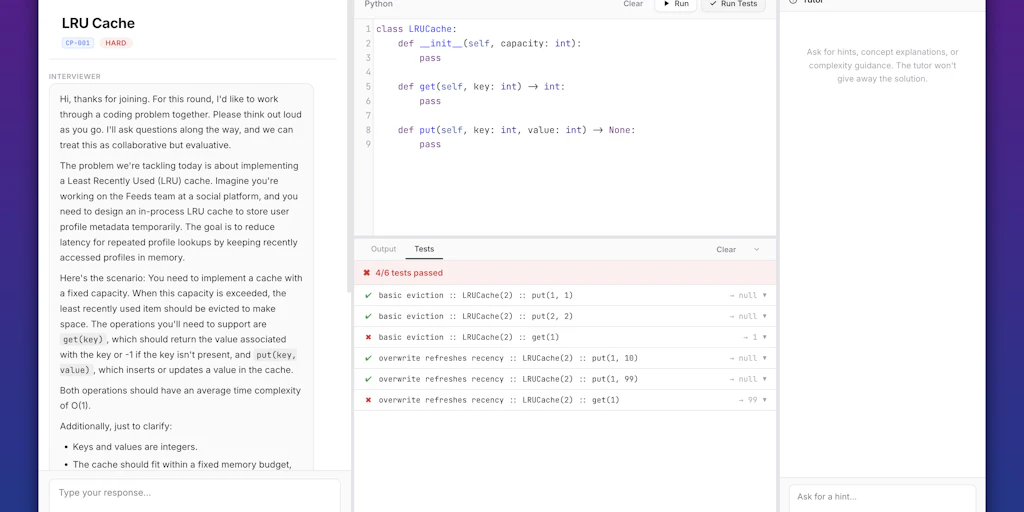

CodingPrep – nowa platforma do nauki programowania i przygotowania do rozmów technicznych

Technologia28 mar• Ars Technica

Naukowcy wciąż bez odpowiedzi: dlaczego nie ma już gigantycznych dragonflies?

Technologia28 mar

Naukowcy formalizują brak przyczynowości w mechanice kwantowej

Bezpieczeństwo28 mar

Citrix NetScaler celem ataków: wykryto lukę CVE-2026-3055 typu Memory Overread (CVSS 9.3)

Technologia27 mar

Nie daj się oszukać – antywirus Norton teraz aż 70% taniej

Bezpieczeństwo27 mar

Apple wysyła alerty na zablokowane ekrany starszych iPhone’ów z powodu luk bezpieczeństwa w sieci

Bezpieczeństwo27 mar• The Hacker News

TeamPCP przemyca złośliwe wersje Telnyx do PyPI i ukrywa stealer w plikach WAV

Technologia26 mar

Apple kończy produkcję komputera Mac Pro

Bezpieczeństwo26 mar

Luka w Claude Extension umożliwiała ataki XSS i Prompt Injection bez kliknięcia

Sztuczna inteligencja25 mar

Luka w umiejętnościach AI staje się faktem – power userzy zyskują przewagę

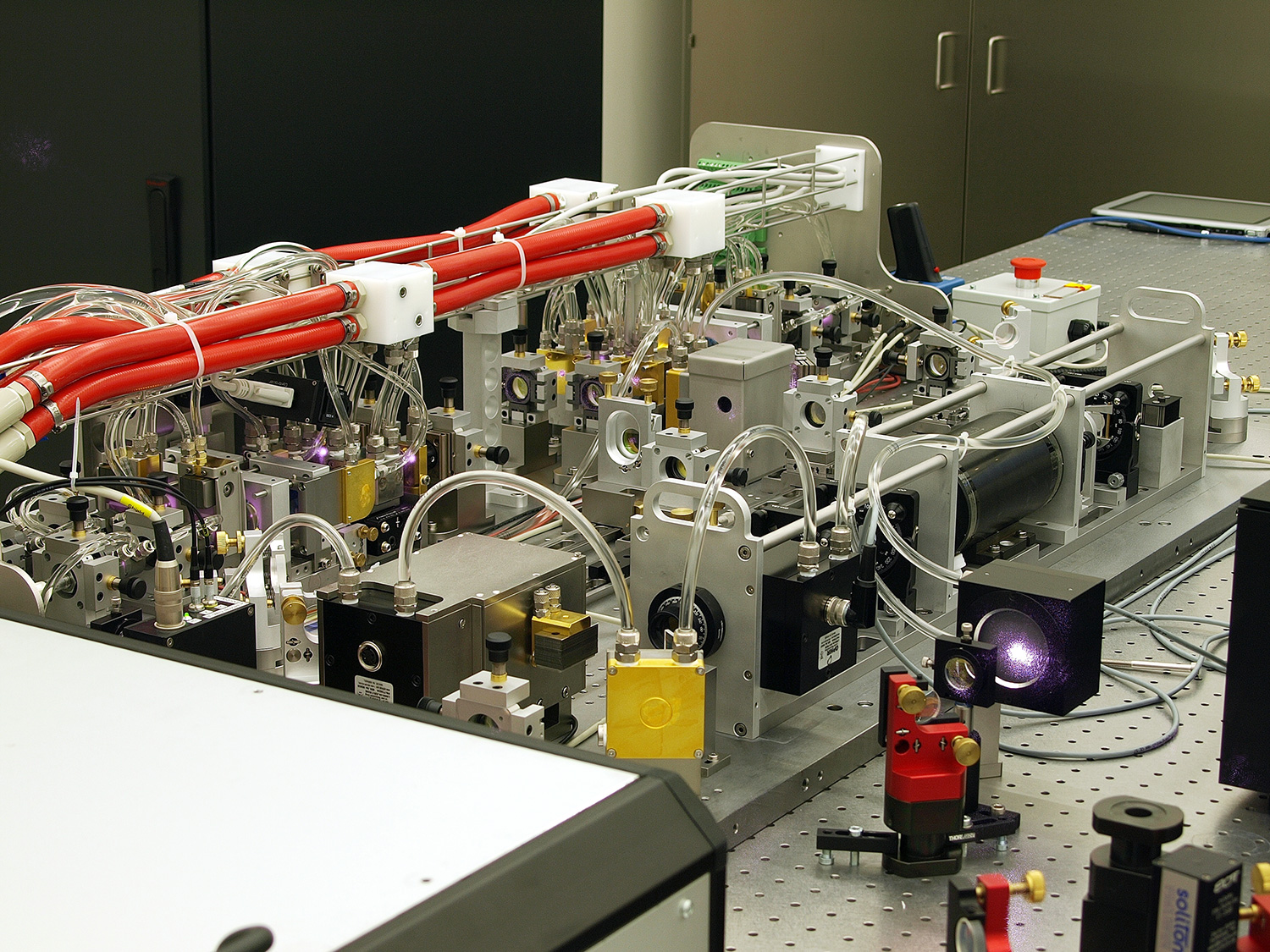

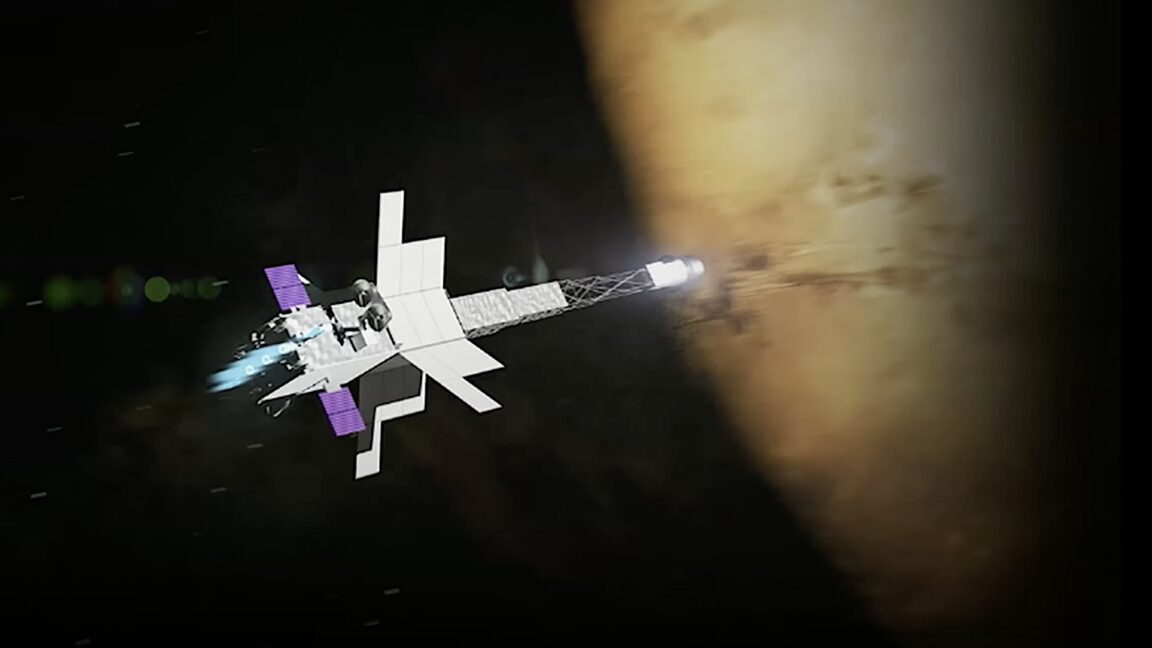

Technologia25 mar

Oto plan NASA na wykorzystanie napędu nuklearnego w stacji Gateway i wysłanie jej na Marsa

Badania25 mar• BBC Tech

Apple wprowadza weryfikację wieku dla użytkowników iPhone w UK

Badania25 mar

Lyria 3 Pro: Twórz dłuższe utwory w kolejnych produktach Google

Badania25 mar

Ten startup chce odmienić sposób, w jaki matematycy pracują nad nauką

Branża24 mar

CEO Arm zapowiada tajemnicze produkty, które zmienią firmę w maszynę do zarabiania pieniędzy

Badania24 mar

Zakazy w mediach społecznościowych i cyfrowe godziny policyjne dla nastolatków w UK

Startupy24 mar• TechCrunch Startups

Databricks kupuje dwa startupy, by wzmocnić swój nowy produkt AI security

Sztuczna inteligencja24 mar

ChatGPT i Gemini walczą o miano bota AI, który będzie sprzedawał nam produkty

Branża24 mar

Arm produkuje teraz własne procesory – przełom na rynku Chips

Badania24 mar